AirSnitch: Нови безбедносен пропустливост што може да се искористи во Wi‑Fi мрежи и уреди што ја погодила

Истражувачите открија критична безбедносна празнина која ги погодува модерните Wi‑Fi инфраструктури. Оваа уцна, наречена AirSnitch, ги надминува безбедносните изолатори меѓу уредите поврзани на истата мрежа, овозможувајќи хакирање на податоците и реализирање на MITM ( човек посредник) напади. Интересно е тоа што оваа безбедносна слабост може да се искористи дури и ако е активирана изолацијата на клиентите.

Начинот на работа на AirSnitch се заснова на искористување на празнина во основната архитектура на Wi‑Fi протоколот. Бидејќи идентификациските информации како MAC адреси, клучеви и IP адреси не се криптографски заштитени за слоевите 1–3, напаѓачите можат да се понашаат како друг уред, да влегуваат во мрежата и да управуваат со протокот на податоци. Истражувачите открија дека AirSnitch може да ги пробие некои светски WPA/WPA2 шифрувања и да постави основа за напади од повисоко ниво. Оваа метода исто така може да ја отвори врата кон закани како пристап до колачиња, DNS напад и труење на кешот.

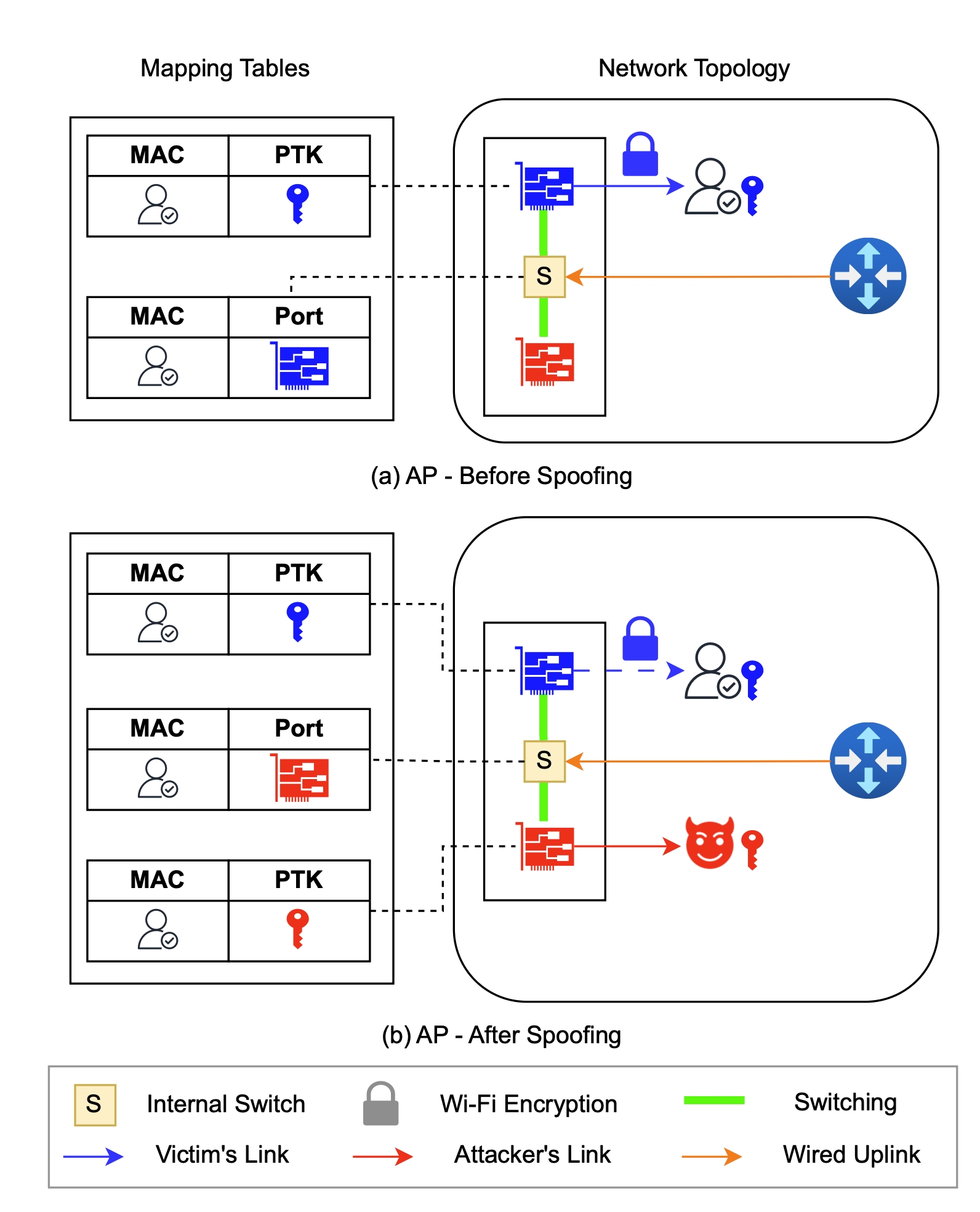

AirSnitch користи повеќе техники за да ги пробие клиентските изолации. Најпрво, злоупотребува споделените клучеви во мрежата: повеќето домашни мрежи се зависни од еден пасс или GTK. Напаѓачот ги инкорпорира пакетите создадени за целниот уред во рамките на GTK, при што се прикажува како да е насочен кон целата мрежа, и целта ги прифаќа. Овој дел од процесот отвора врата за посложени напади. Една од другите техники е Gateway Bouncing, каде што напаѓачот ги насочува пакетите кон мрежниот претходник; кога тие стигнуваат на IP адресата на претходникот на Layer 3, целиот одреден уред се гледа како цел, додека на Layer 2 таа е игнорирана, и пакетите се директно испраќаат кон целта. На овој начин клиентите можат да комуницираат без директна врска. Со MAC spoofing-от, нападникот имитира MAC адреса на целта и насочува целиот сообраќај кон себе. Слично на тоа, задните уреди особено ја злоупотребуваат MAC адресата на мрежниот претходник за да ги украдат тајните податоци од страна на корисникот конгорнаа.

Кои мрежни уреди се погодени од овој напад? Студиите покажаа дека овој проблем може да ги засегне популарните домашни рутери како Netgear Nighthawk X6 R8000, Tenda RX2 Pro, D‑LINK DIR‑3040, TP‑Link Archer AXE75 и Asus RT‑AX57, како и оперативните системи за отворање на фино-фирмвер со отворен код како DD‑WRT v3.0‑r44715 и OpenWrt 24.10, како и корпоративните мрежи на две универзитети. Истакнува се дека проблемот не е само производителски, туку укажува на слабоста во архитектурата на Wi‑Fi. Експертите истакнуваат дека овој напад е сложен за спроведување и со оглед на современите безжични мрежи, лесно не би се ширел. Меѓутоа, овие откритија укажуваат дека производителите и регулаторните тела треба да не ги игнорираат овие прашања. Потребно е да се развијат посилни стандарди за клиентска изолација и да се затвори постојната празнина.