Мајкрософт февруари 2026 Безбедносен пакет: затворени 55 пропусти и ажурирања за безбедност при стартување

Мајкрософт, со ажурирањето од февруари 2026 година, нуди сеопфатен безбедносен пакет за корисниците на Windows 10 и Windows 11. Пакетот ги коригира вкупно 55 безбедносни слабости, од кои шест се активни ogошено злоупотребени. Заедно со критичните ажурирања, се подобрува стабилноста на системот и компатибилноста со драјвери. Исто така, технички ажурирања за олеснување на преминот на сертификатите за безбедно најавување, што истекуваат во јуни 2026 година, продолжуваат да се дистрибуираат со овој пакет.

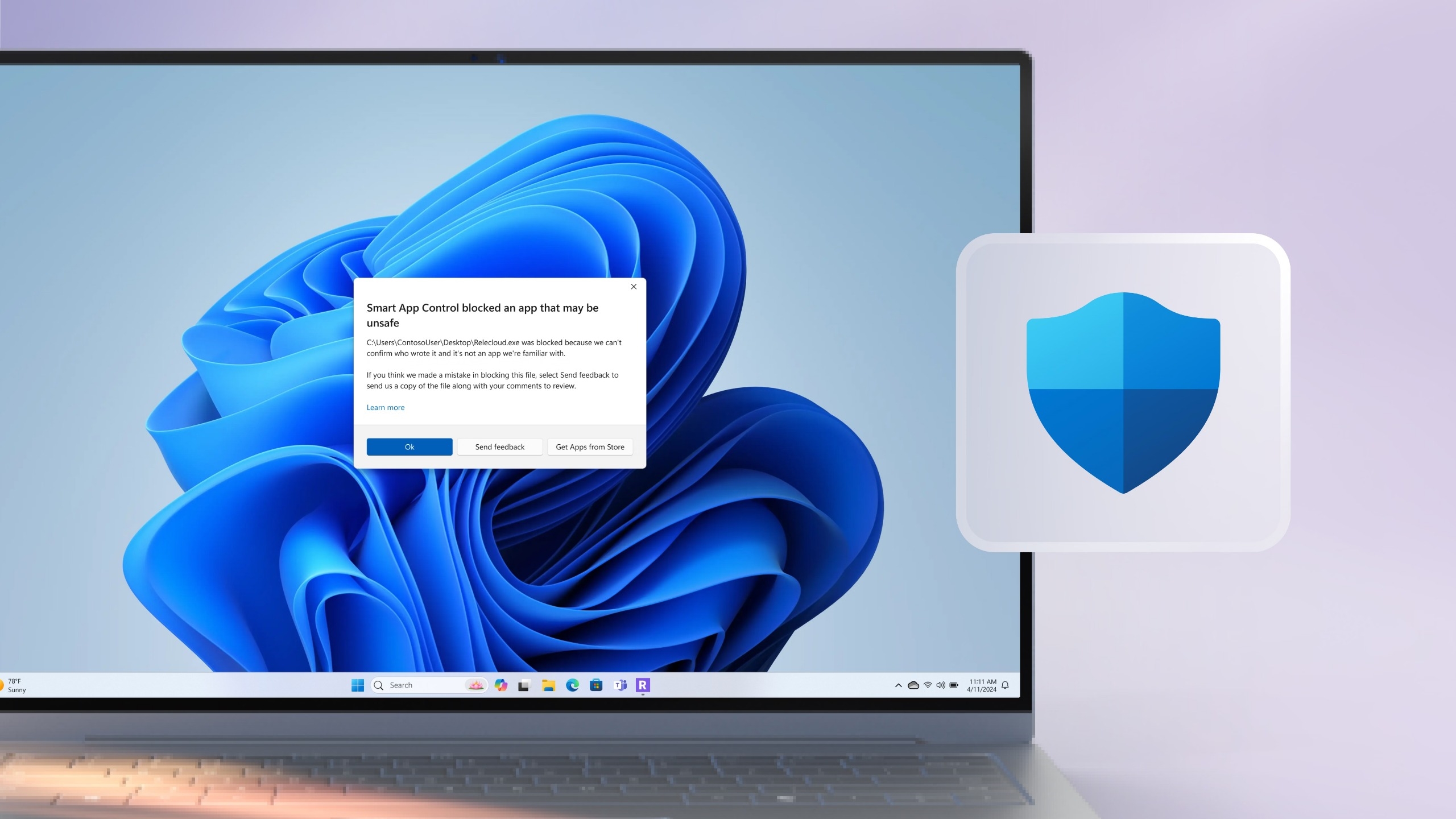

Најзабележителните промени се затворањето на шест активни унапред искажани сиви ноти. Сивите ноти се безбедносни слабости што можат да бидат искористени од сајбернападачи пред да биде објавен производителотскиот патч. Меѓу овие, најистакната е CVE-2026-21510, која се дефинира како уличарска уфта во безбедносната функција Windows Shell, која можеше да насочи корисниците да отворат штетни линкови. Затоа, SmartScreen и Web Content Protection се активираат за повторно да го дефинираат ризикот.

Покрај тоа, CVE-2026-21513 е насочена кон MSHTML моторот и нуди можност за преминување преку мрежа на безбедносните правила. Посебно затоа што овој мотор се користи во постарите инфраструктури на Internet Explorer и некои апликации, што ја зголемува можноста за ланец ефекти низ целиот систем. Исто така, CVE-2026-21514 ги опфаќа нападите преку Word; ја зголемува можноста за пробивање на заштитите во процесите на врзување и вметнување на објекти. Бидејќи комуникациите базирани на OLE сеуште олеснуваат размена на податоци помеѓу уредите, овој дефект ја зајакнува заканата од документ-базирани напади во корпоративни средини.

Овој ажурирање потоа ги затвора и други активни слабости како CVE-2026-21519, CVE-2026-21533 и CVE-2026-21525. Пакетот што се фокусира на вкупно 55 безбедносни слабости не е ограничен само на сиви ноти; се поправуваат и грешки со висок и среден приоритет од меморискиот статус, заобиколувања на автентикацијата и пропусти во информациската преоптовареност. Ризиците од мемориски искривувања можат да доведат до посериозни закани како далечинско извршување на код, затоа овие подобрувања се сметаат за критични. Проблемите со заобиколување на автентикацијата можат да предизвикаат сериозни безбедносни настани во корпоративните мрежи.

На крај, ажурирањето од февруари 2026 додава мали, но ефективни подобрувања за зајакнување на компатибилноста на мрежните и уредите драјвери. Работата со сертификати за безбедно стартување се продолжува со воведување на нови сигнали и механизми за транзиција, што им овозможува постепена адаптација на корисниците во подготовка за истекот на сертификатите во јуни 2026 година.

Ажурирањето од февруари 2026 година е заеднички многу важен безбедносен пакет за корисниците на Windows 10 и Windows 11. Обемот од 55 безбедносни слабости, вклучувајќи ги и шест активни унапред, е целта на оваа верзија, со што ја зајакнува безбедноста. Исто така, подобрувањата во соработката со драјверите и системската стабилност се истакнати во белешките за ажурирања. Техничките ажурирања за полесен премин на сертификатите за безбедно стартување, што истекуваат во јуни 2026 година, се дел од оваа содржина.

Најистакнати безбедносни затворања се шесте uнапредени сиви ноти. Посебно CVE-2026-21510, што може да заобиколи безбедносните функции на Windows Shell и да насочи корисниците кон штетни содржини. SmartScreen и Web Content Protection се засилени за да ги заштитат корисниците од вакви напади. CVE-2026-21513, на MSHTML моторот, може преку мрежа да ја заобиколи безбедносната заштита, особено во користењето на постари инфраструктури на Internet Explorer.

Нападите преку Word, насочени со CVE-2026-21514, може да слабечат безбедносните механизми за врзување и вметнување на објекти, додека технологијата OLE, со својата распространета употреба, создава нови закани за документите во корпоративни средини.

Заедно со закрпите за CVE-2026-21519, CVE-2026-21533 и CVE-2026-21525, се намалуваат високите и средните ризици од мемориски грешки, заобиколување на автентикацијата и пропусти во информациите. Овој пакет ја подобрува компатибилноста на драјверите и мрежните уреди, и ја поддржува транзицијата со безбедно стартување, што гарантира дека само доверлив софтвер ќе се извршува при старт. Овој процес е дел од планот за постепен преод до јуни 2026 година.